Обзор нового Intercepter- NG 0. Хабрахабр. Intro. С большим удовольствием хочу представить новую версию Intercepter- NG 0. Данный обзор будет представлен не в виде сухого перечисления нововведений, а скорее как описание новых векторов атак вместе с рядом технических подробностей и элементами hack- story. К уже привычной информации об IP и MAC адресах, производителе сетевой карты и операционной системе, добавился вывод имени компьютера. За тот же промежуток времени теперь дополнительно можно узнать Netbios имя или название устройства под управлением i.

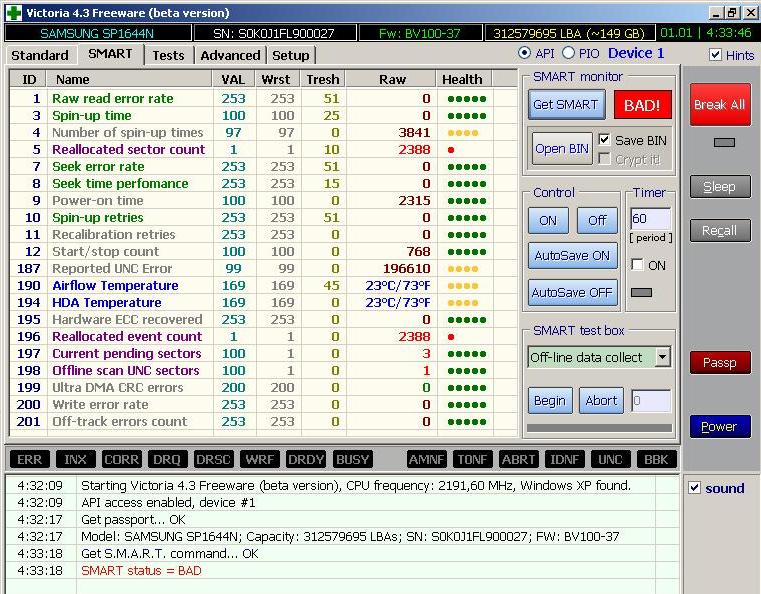

Главная страница Новости Software GetSMART 05b12 - мощная утилита по предоставлению информации о жестких дисках и состоянии S.M.A.R.T. В 2007 году компания Samsung одной из первых на рынке объединила интернет и телевидение, представив программы для Смарт ТВ передовую на тот момент модель. На следующий год компания открыла первый в мире магазин приложений для телевизоров Smart TV. How we 9 :45 · Р. 9 Power-on time 100 100 0 17 в

OS. Для резольва последнего используется протокол MDNS, на основе которого работает Apple'овский протокол Bonjour. Все полученные имена теперь сохраняются в кеш- файл и если при последующих сканированиях по какой- либо причине информация об имени хоста не была получена динамически, то она будет взята из кеша. Здесь же можно упомянуть о появлении функции Auto ARP Poison, которая включается в экспертных настройках.

Обучающие Гонки (Smart Racing) . Обучающие Гонки (Smart Racing) версия: 0.9.1.9. Последнее обновление программы в шапке: 07.10.2015.

В режиме автоматического пойзона достаточно внести только 1 хост в список целей, а Intercepter будет сам сканировать сеть с определенным интервалом и автоматически добавлять новые цели. Bruteforce Mode. В этом режиме добавилась поддержка TLS для протоколов SMTP и POP3, а так же перебор TELNET авторизации. Теперь при возникновении таймаута, активный тред перезапускается с того же самого места и процесс перебора продолжается. Появился Single Mode, который указывает на то, что каждую новую пару L\P следует проверять с установкой нового соединения, для некоторых протоколов это позволяет увеличить скорость работы. Лог работы сохраняется в brute. Traffic Changer. Не раз были запросы реализовать функцию подмены трафика и они не остались без внимания, но не стоит радоваться прежде времени. На встречный вопрос: «а зачем конкретно вам нужна эта возможность?» некоторые пользователи затруднялись ответить или говорили, что ради шутки менять слова в web- трафике.

И чтобы не объяснять каждому шутнику, почему результат не всегда оправдывает ожидания, подменять можно данные только равного размера, не изменяя длину пакетов. Ограничение вовсе не связано с проблемами технической реализации, нет никаких сложностей дробить ethernet фреймы с пересчетом соответствующих tcp полей. Все упирается в прикладные протоколы. Рассмотрим пример с HTTP.

Допустим браузер открывает site. В ответ на GET запрос сервер вернет HTTP заголовок, в котором будет указана длина передаваемых данных — Content- length: 5. Что будет если мы заменим «1. Браузер скачает только 5 байт, отбросив добавленную «6», а если мы уменьшим размер данных, заменив «1. Именно поэтому сделано данное ограничение на размер. Менять можно как текстовые данные так и бинарные, синтаксис для бинарных паттернов как в Си — .

Техника обхода относительно простая, но именно в реализации присутствуют определенные сложности, поэтому не стоит ждать каких- то особых результатов. Рассмотрим пример на Яндекс Почта с использованием браузера Chrome. Если зайти на ya.

Войти в почту», с которой SSL Strip легко справляется. Далее откроется форма авторизации, где методом POST передаются данные на passport. Даже «стрипнув» https авторизация произойдет по SSL, т.

Для того чтобы все таки перехватить данные нам необходимо заменить имя хоста passport. Для примера можно заменить passport. Эта процедура автоматизирована и не требует дополнительного вмешательства пользователя при проведении атаки. Единственное, что требуется так это предварительно составить список замен в misc\hsts. По умолчанию там присутствует несколько записей для yandex, gmail, facebook, yahoo. Важно понимать, что данная техника обхода не позволит перехватить сессию или авторизацию если пользователь введет в браузере facebook.

В этом случае атака возможна только если ссылка на facebook. Из основных проблем в реализации атаки можно отметить непредсказуемую логику работы сайтов со своими субдоменами и особенности web- кода, которые могут свести на нет любые попыткиобхода HSTS. Именно поэтому не стоит добавлять в список любые сайты, даже домены, присутствующие в Intercepter- NG по умолчанию имеют свои особенности и работают корректно далеко не всегда. Городить костыли под каждый ресурс совсем не хочется, возможно в будущем будут внесены некоторые универсальные улучшения, а пока, как говорится, as is. Еще один нюанс, в текущей реализации для проведения DNS Spoofing'а необходимо чтобы DNS сервер находился не в локальной сети, чтобы была возможность видеть dns запросы до шлюза и отвечать на них нужным образом. Важно отметить, что в новой версии заметно улучшена работа самого SSL Strip.

Forced Download and JS Inject. Оба нововведения относятся к режиму HTTP Injection.

По- русски Forced Download можно перевести как «принудительная закачка», ведь именно это и происходит на стороне цели во время web- серфинга. При заходе на сайт предлагается скачать заданный атакующим файл, в зависимости от настроек браузера он может самостоятельно скачаться, а пользователь уже выберет, запустить его или нет. Как вы понимаете, в форсированную загрузку можно добавить и . Зная, что цель собирается открыть adobe.

После разовой выдачи форсирование отключается, для повторного инжекта нужно снова нажать на соответствующую галку. JS Inject в явном виде не присутствует среди элементов управления, т. При подмене одного файла другим, например картинок . Замена . js скрипта с большой вероятностью может нарушить работу ресурса, поэтому в новой версии js inject не заменяет один скрипт другим, а дописывает его в существующий, добавляя возможность внедрить дополнительный код, не затрагивая оригинальный.

SSL Mi. TMПлавно подходим к наиболее интересным новинкам. В новой версии был полностью переписан код для SSL Mi. TM. Теперь он работает быстро и стабильно. Также изменился алгоритм генерации сертификатов, в них стали добавляться дополнительные dns записи и все сертификаты подписываются единым ключом (misc\server). Это означает, что добавив данный самоподписанный сертификат в список доверенных на компьютере цели, можно будет прослушивать SSL трафик до любого ресурса (где нет SSL Pinning).

Функция Cookie Killer теперь работает и для SSL соединений. Появились черные (misc\ssl. В них можно исключить или напротив жестко указать IP адреса или домены, к которым следует или не следует применять SSL Mi. TM. При указании extra ssl port больше нет необходимости указывать тип read\write, достаточно указать номер порта.

Весь трафик пишется в ssl. Несмотря на то, что техника открыта вовсе не мной, это первая публичная и полностью функциональная реализация данной атаки.

Подробное описание имеется здесь и здесь. В очередной раз SMB подложил свинью Microsoft, ведь благодаря данной уязвимости примерно за полтора часа можно получить доступ к любому компьютеру в домене (кроме домен- контроллера). В чем же суть. Каждые 9.

DC. Происходит это по SMB, путем открытия сетевого адреса \\DC\SYSVOL\domain. Policies\UUID\gpt. Содержимое данного файла следующее.

Если с последнего обновления версия не изменилась, то процесс получения групповых политик прекращается, но если версия другая — значит требуется их обновить. На этом этапе клиент запрашивает у домена активные CSE (client- side extensions), к которым относятся различные logon скрипты, задачи для планировщика и так далее. Естественно, атакующий, встав посередине, может подменить одну из задач, которая генерируется контроллером в виде файла. При таком раскладе эксплуатация была бы совсем простой, но все эти CSE по умолчанию отключены и единственное, что можно сделать — модифицировать реестр, ведь при обновлении групповых политик клиент запрашивает еще один файл — Gpt. Tmpl. inf, через который можно добавить или удалить запись.

Авторы обеих статей для демонстрации выполнение кода решили воспользоваться хорошо известным методом — App. Init. Прописали в нужный ключ реестра загрузку своей dll с сетевого пути, после чего вновь созданный процесс в системе выполнял произвольный код. Но этот метод годится только в качестве proof of concept, ведь App. Init. В связи с этим была поставлена задача найти иной способ удаленного выполнения кода, причем без необходимости ждать перезагрузки, как в случае с добавлением автозапуска в ключ Run.

Безрезультатно было проделано много попыток тем или иным образом достичь желаемого, пока один хороший человек (thx man) не подсказал весьма любопытный ключ реестра о котором я раньше ничего не знал. В ключ . Например указать, что calc. Это уже казалось почти готовым решением, ведь удалось выполнить код без перезагрузки, хоть и при определенных условиях.

На тот момент меня устроило ограничение на неизбежность участия пользователя в процессе получения доступа, т. Если атакуемый пользователь не имел административных прав, то даже получив шелл отсутствовала возможность удалить ранее добавленный в реестр дебагер, а это значит, что после прекращения атаки или при перезагрузке — эксплуатируемое приложение переставало работать, ведь заспуфленный сетевой адрес с debuger. Требовалось найти способ получить не просто шелл доступ, а обязательно с правами администратора.

Опуская все последующие трудности опишу итог. После получения групповых политик система их должна применить, для этого вызывается svchost и создает новый процесс taskhost. SYSTEM. Встав в качестве дебагера для taskhost. SYSTEM, но и получали его сразу же, без любого ручного вмешательства со стороны пользователя. Атака полностью автоматизирована, можно выбрать разом группу целей и в течение полутора- двух часов получить целый набор активных шелл- сессий с максимальными правами.

Для этого даже не обязательно быть самому членом домена. Единственное, что необходимо — включить Network access: Let Everyone permissions apply to anonymous users. При тестировании, чтобы не ждать полтора часа, достаточно с консоли запустить gpupdate. Проверено на патченых Windows 7\8.

R2\2. 01. 2R2. Какие меры защиты? Microsoft выпустили патч для MS1. UNC Hardened Access, который требует ручной настройки.

RSS Feed

RSS Feed